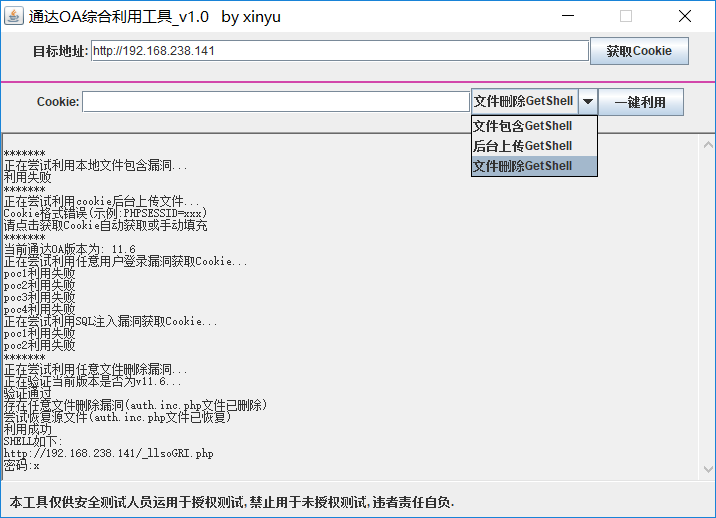

通达OA综合利用工具_20210224

20210304更新说明: 不再提供已编译工具,保留源码,仅供学习交流

20210309更新说明:更新v11.7版本利用方式

v11.7版本利用代码已经同步上去了, 周末再补充下截图及细节上的优化

任意用户登录POC: 4个

SQL注入POC: 2个

后台文件上传POC: 3个

本地文件包含POC: 2个

前台文件上传POC(非WEB目录): 1个

任意文件删除POC: 1个

原因是本地文件包含漏洞, 配合前台文件上传可以直接getshell, 无需获取有效Cookie

这两个漏洞的利用方式集成在了"获取Cookie"按钮上

共计6个POC, 其中任意一个POC利用成功

都会自动停止, 并自动填充有效的Cookie到工具上

获取有效Cookie后, 即可选择后台文件上传一键利用

如目标存在弱口令, 可手动填写有效Cookie后配合文件上传一键利用

当目标为v11.6版本时, 一键利用即可(该漏洞利用存在一些风险).

代码实现流程如下:

1)删除auth.inc.php文件

2)上传webshell

3)上传auth.inc.php源文件

4)上传处理文件(移动auth.inc.php到原本位置,删除自身)

5)检测auth.inc.php源文件是否恢复

本工具仅供安全测试人员运用于授权测试, 禁止用于未授权测试, 违者责任自负